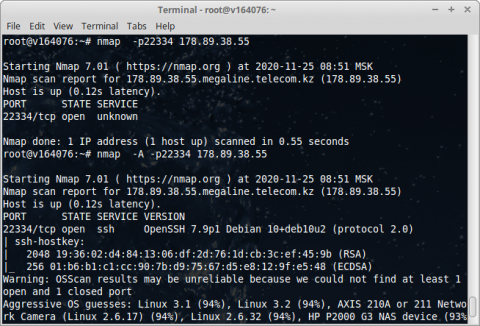

Но. Чем принципиально отличается защищенный впн от доступа по ssh?

Принципиально не отличается, на первый взгляд. А в реале как показывает практика, благодаря человеческому фактору ssh\telnet более уязвим, чем впн. Почему? Да потому что при создании ssh не часто подходят к делу правильно. Например, создавая сертификаты, и стойкие пароли к ним. Чаще всего при создании любого ssh на коленке (а так чаще всего и создают) указывают ВНЕЗАПНО пароль 123456, при создании ssh сервер никак не проверяет пароль на стойкость. Серты - вообще в 95% случаев самосгенеренные а то и его нет совсем, серверного и клиентского. Еще одна дырка в безопасности. К впн подходят более ответственно, создают хотя бы пароли посложнее. Видимо по тому что интуитивно осознают потенциальную опасность слабых пароле именно в впн.

И 443 чем помешал...

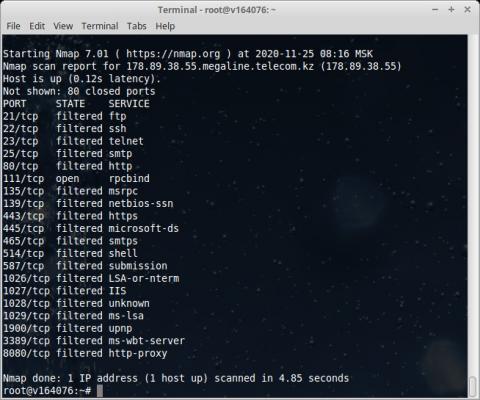

Тем же самым. Потому что роутеры и прочая лабуда сетевая очень часто голой жопой светят в интернеты 80 и 443 портом сразу. А то и даже некоторыми другими, например 8080.

А давайте отбросим просто факты работает\не работает и подойдем крайне серьезно и вдумчиво к вопросу. Кому на самом деле серьезно помешало отсутствие доступа по 80 и 443 или 22-23 портам? Или остальным типовым, например почтовым? Речь идет сейчас исключительно о домашних сетях ETTH. Билайн, казтел. В основном всяким доморощенным хостерам. Подымающим на компах домашних всякие веб сервера. Ни одному другому рядовому среднестатистическому юзверю (домохозяйке) заблоченные порты не помешали никаким боком, ни одному. К чему тогда весь сыр бор? Ну не доступно напрямую - и хорошо, меньше всяких кулхацкеров будут сканить наши ip диапазоны. Меньше устройств пострадает.

Если я хочу веб сайт накодить и собрать хостинг - это к хостеру. За копейки разместил и ни хлопот ни забот. Хочу впн доступ домой извне - микротик и впн сервер на нем в помощь. Всякой задаче - свое решение, типичное для нее.

Войти

Войти Регистрация

Регистрация

Наверх

Наверх